Cara Create User Oracle. sudah menjadi aturan bahwa tidak semua user dapat mengakses data dalam suatu perusahaan terutama data pribadi perusahaan. hanya orang-orang tertentu yang dapat mengakses data pribadi tersebut. disini dibutuhkan banyak user atau user biasa yang mempunyai tugas lain selain admin.

adapun pembagian tugas dalam mengaskses suatu data dapat diklasifikasi berdasarkan role dari user yang berasngkutan pada sebauh database oracle. ini lebih meudah mengingat banyaknya klasifikasi atau level dari user yang ada di suatu perusahaan. katakanlah untuk user biasa maka user hanya diberi role untuk dapat melakukan insert update dan delete data miliknya saja. untuk bagian keuangan maka hanya dapat melihat data keuangan saja. dsb. hal ini bisa dilakukan jika admin mampu membaca kebutuhan create user yang sesuai dengan kebutuhan perusahaan.

bagaimana cara create user oracle?

cara membuat User baru pada oracle cukup mudah :

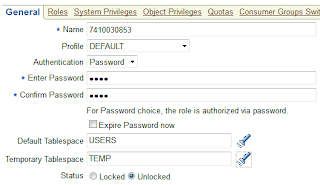

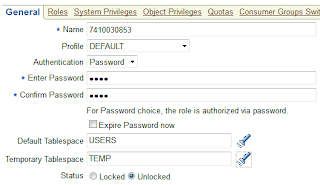

1. Jalankan Enterprise Manager (em) pada oracle. Login dan pilih security > Users.

Kemudian langkah selanjutnya adalah dengan klik kanan dan Create User.

Isikan Name dan Password

2. Untuk membuat system privilege kepada user yang telah kita buat tadi adalah dengan :

Pilih menu System dan SELECT ANY TABLE (sebagai contoh pilihan)

3. Jika ingin memberikan obyek privilege kepada user yang dapat melakukan insert, update dan delete maka :

Pilih menu Object > EMP >pada available privilege pilih INSERT,UPDATE dan DELETE

Klik ok.

4. Membuat Role, dengan cara :

Pilih Roles > klik kanan > Create

Isikan nama Role (misalnya NewRole)

5. Kita dapat mengisikan Privilege pada role pada user yaitu dengan :

Klik menu Object > Table > EMP > pilih insert, update dan delete

Klik ok.

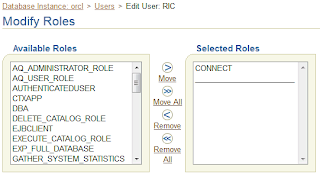

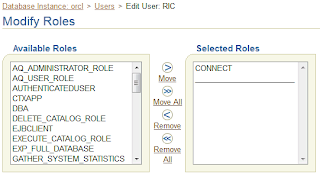

6. Untuk membuat Grant Role (NewRole) yang ada diatas tadi maka:

Klik user yang telah kita buat tadi dan klik kanan edit

Pilih menu Role > NewRole (file yang kita buat pada Role) dengan klik 2x

Klik apply

7. Jika kita ingin memberikan kuota pada user yang telah kita buat dengan 100 MB maka :

Pilih menu Quota > USERS > Value = 100MB

Klik ok.

Maka kita sudah memberi kuota pada username yang telah kita buat dengan 100MB

demikian artikel singkat mengenai cara create user oracle. silahkan mencoba.

READ MORE

adapun pembagian tugas dalam mengaskses suatu data dapat diklasifikasi berdasarkan role dari user yang berasngkutan pada sebauh database oracle. ini lebih meudah mengingat banyaknya klasifikasi atau level dari user yang ada di suatu perusahaan. katakanlah untuk user biasa maka user hanya diberi role untuk dapat melakukan insert update dan delete data miliknya saja. untuk bagian keuangan maka hanya dapat melihat data keuangan saja. dsb. hal ini bisa dilakukan jika admin mampu membaca kebutuhan create user yang sesuai dengan kebutuhan perusahaan.

bagaimana cara create user oracle?

cara membuat User baru pada oracle cukup mudah :

1. Jalankan Enterprise Manager (em) pada oracle. Login dan pilih security > Users.

Kemudian langkah selanjutnya adalah dengan klik kanan dan Create User.

Isikan Name dan Password

2. Untuk membuat system privilege kepada user yang telah kita buat tadi adalah dengan :

Pilih menu System dan SELECT ANY TABLE (sebagai contoh pilihan)

3. Jika ingin memberikan obyek privilege kepada user yang dapat melakukan insert, update dan delete maka :

Pilih menu Object > EMP >pada available privilege pilih INSERT,UPDATE dan DELETE

Klik ok.

4. Membuat Role, dengan cara :

Pilih Roles > klik kanan > Create

Isikan nama Role (misalnya NewRole)

5. Kita dapat mengisikan Privilege pada role pada user yaitu dengan :

Klik menu Object > Table > EMP > pilih insert, update dan delete

Klik ok.

6. Untuk membuat Grant Role (NewRole) yang ada diatas tadi maka:

Klik user yang telah kita buat tadi dan klik kanan edit

Pilih menu Role > NewRole (file yang kita buat pada Role) dengan klik 2x

Klik apply

7. Jika kita ingin memberikan kuota pada user yang telah kita buat dengan 100 MB maka :

Pilih menu Quota > USERS > Value = 100MB

Klik ok.

Maka kita sudah memberi kuota pada username yang telah kita buat dengan 100MB

demikian artikel singkat mengenai cara create user oracle. silahkan mencoba.

Cara konfigurasi SSH dan Telnet

1. apa kegunaan utama telnet?

Kegunaan utama telnet adalah untuk “remote login” dari PC ke PC lain dalam jaringan.

2. Jelaskan perbedaan antara telnet dan ssh!

Berbeda dengan telnet yang menggunakan plain text dan tidak ada enkripsi data selama proses komunikasi, SSH melakukan enkripsi data selama proses komunikasi sehingga menyulitkan penyusup/intruder yang mencoba mendapatkan password yang tidak dienkripsi.

3. Jelaskan Cara instalasi dan konfigurasi telnet!

Cara instalasi telnet :

- Masuk sebagai user root

- Install telnetd dengan perintah : #apt-get install telnetd

Cara konfigurasi telnet :

- Masuk sebagai user root

- aktifkan konfigurasi telnetd dengan membuka file /etc/inetd.conf.

- untuk mengaktifkan telnetd, hilangkan tanda # pada baris "#telnet stream tcp nowait telnetd.telnetd /usr/sbin/tcpd/usr/sbin/in.telnetd".

- Restart service inetd menggunakan perintah /etc/init.d/openbsd-inetd restart.

Tes telnet ke computer 10.252.44.79 dengan user bahtiar.

4. Jelaskan Cara instalasi dan konfigurasi ssh!

Cara instalasi dan konfigurasi SSH :

- Masuk sebagai root

- Install paket ssh dengan cara memasukkan command apt-get install ssh.

- instalasi ssh berhasil

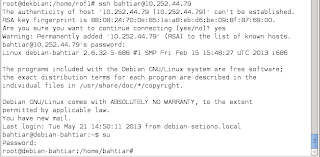

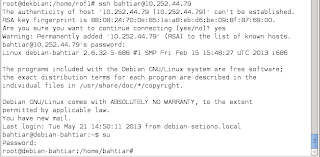

Tes SSH ke computer 10.252.44.79 dengan user bahtiar.

5. jelaskan cara konfigurasi SSH tanpa password!

Cara konfigurasi SSH tanpa password :

- Masuk sebagai root

- Buat ssh keygen dengan memasukkan perintah ssh-keygen dan jika berhasil maka muncul informasi seperti ini.

Catatan : Selama instalasi akan diminta memasukkan passphrase/key silahkan masukkan, Jika ingin pengaturan default cukup tekan enter.

- Kopikan public-key user ke computer lain (10.252.44.79). Ketika anda pertanyaan tekan enter jangan memasukkan key apapun.

- Untuk membuktikan ssh tanpa password berhasil, Coba melakukan login ssh ke komputer tujuan (computer yang dibackup) seharusnya tidak perlu ada user dan password langsung masuk. Jika installasi berhasil maka tidak perlu memasukkan nama user dan password cukup tekan enter.

Pada gambar dibawah telah dicoba ssh tanpa password ke computer 10.252.44.79.

demikian Cara Setting SSH dan Telnet. silahkan mencoba.

READ MORE

1. apa kegunaan utama telnet?

Kegunaan utama telnet adalah untuk “remote login” dari PC ke PC lain dalam jaringan.

2. Jelaskan perbedaan antara telnet dan ssh!

Berbeda dengan telnet yang menggunakan plain text dan tidak ada enkripsi data selama proses komunikasi, SSH melakukan enkripsi data selama proses komunikasi sehingga menyulitkan penyusup/intruder yang mencoba mendapatkan password yang tidak dienkripsi.

3. Jelaskan Cara instalasi dan konfigurasi telnet!

Cara instalasi telnet :

- Masuk sebagai user root

- Install telnetd dengan perintah : #apt-get install telnetd

Cara konfigurasi telnet :

- Masuk sebagai user root

- aktifkan konfigurasi telnetd dengan membuka file /etc/inetd.conf.

- untuk mengaktifkan telnetd, hilangkan tanda # pada baris "#telnet stream tcp nowait telnetd.telnetd /usr/sbin/tcpd/usr/sbin/in.telnetd".

- Restart service inetd menggunakan perintah /etc/init.d/openbsd-inetd restart.

Tes telnet ke computer 10.252.44.79 dengan user bahtiar.

4. Jelaskan Cara instalasi dan konfigurasi ssh!

Cara instalasi dan konfigurasi SSH :

- Masuk sebagai root

- Install paket ssh dengan cara memasukkan command apt-get install ssh.

- instalasi ssh berhasil

Tes SSH ke computer 10.252.44.79 dengan user bahtiar.

5. jelaskan cara konfigurasi SSH tanpa password!

Cara konfigurasi SSH tanpa password :

- Masuk sebagai root

- Buat ssh keygen dengan memasukkan perintah ssh-keygen dan jika berhasil maka muncul informasi seperti ini.

Catatan : Selama instalasi akan diminta memasukkan passphrase/key silahkan masukkan, Jika ingin pengaturan default cukup tekan enter.

- Kopikan public-key user ke computer lain (10.252.44.79). Ketika anda pertanyaan tekan enter jangan memasukkan key apapun.

- Untuk membuktikan ssh tanpa password berhasil, Coba melakukan login ssh ke komputer tujuan (computer yang dibackup) seharusnya tidak perlu ada user dan password langsung masuk. Jika installasi berhasil maka tidak perlu memasukkan nama user dan password cukup tekan enter.

Pada gambar dibawah telah dicoba ssh tanpa password ke computer 10.252.44.79.

demikian Cara Setting SSH dan Telnet. silahkan mencoba.

Cara Setting IP Subnetting. dalam membuat jaringan sudah tentu kita harus mengetahui cara setting ip hal ini wajib hukumnya, mengingat pentingnya fungsi pengalamatan pada sebuah jaringan. dengan mempelajari ip subnetting, kita tahu bagaimana cara membuat ip kelas A, B dan C.

kita juga dapat memutuskan apakan kita akan membutuhkan ip subnetting yang cocok dengan jaringan yang akan kita bangun nantinya. disini ada beberapa contoh dari ip subnetting, baik ip kelas A, B maupun C.

IP Address 192.168.3.45

Netmask 255.255.0.0

Network Address 192.168.0.0

Broadcast Address 192.168.255.255

Host of Bits 16

Number of Hosts 65534

Host Range IP 192.168.0.1 – 192.168.255.254

IP Address 202.32.45.67

Netmask 255.255.255.0

Network Address 202.32.45.0

Broadcast Address 202.32.45.255

Host of Bits 8

Number of Hosts 254

Host Range IP 202.32.45.1 – 202.32.45.254

IP Address 56.131.4.72

Netmask 255.255.255.240

Network Address 56.131.4.72

Broadcast Address 56.131.4.87

Host of Bits 4

Number of Hosts 14

Host Range IP 56.131.4.73 – 56.131.4.86

IP Address 202.9.85.34

Netmask /28

Network Address 202.9.85.32

Broadcast Address 202.9.85.47

Host of Bits 4

Number of Hosts 14

Host Range IP 202.9.85.33 – 202.9.85.46

IP Address 202.9.85.34

Netmask /29

Network Address 202.9.85.32

Broadcast Address 202.9.85.39

Host of Bits 3

Number of Hosts 6

Host Range IP 202.9.85.33 – 202.9.85.38

IP Address 202.154.187.33

Netmask /30

Network Address 202.154.187.32

Broadcast Address 202.154.187.35

Host of Bits 2

Number of Hosts 2

Host Range IP 202.154.187.33 – 202.154.187.34

READ MORE

kita juga dapat memutuskan apakan kita akan membutuhkan ip subnetting yang cocok dengan jaringan yang akan kita bangun nantinya. disini ada beberapa contoh dari ip subnetting, baik ip kelas A, B maupun C.

IP Address 192.168.3.45

Netmask 255.255.0.0

Network Address 192.168.0.0

Broadcast Address 192.168.255.255

Host of Bits 16

Number of Hosts 65534

Host Range IP 192.168.0.1 – 192.168.255.254

IP Address 202.32.45.67

Netmask 255.255.255.0

Network Address 202.32.45.0

Broadcast Address 202.32.45.255

Host of Bits 8

Number of Hosts 254

Host Range IP 202.32.45.1 – 202.32.45.254

IP Address 56.131.4.72

Netmask 255.255.255.240

Network Address 56.131.4.72

Broadcast Address 56.131.4.87

Host of Bits 4

Number of Hosts 14

Host Range IP 56.131.4.73 – 56.131.4.86

IP Address 202.9.85.34

Netmask /28

Network Address 202.9.85.32

Broadcast Address 202.9.85.47

Host of Bits 4

Number of Hosts 14

Host Range IP 202.9.85.33 – 202.9.85.46

IP Address 202.9.85.34

Netmask /29

Network Address 202.9.85.32

Broadcast Address 202.9.85.39

Host of Bits 3

Number of Hosts 6

Host Range IP 202.9.85.33 – 202.9.85.38

IP Address 202.154.187.33

Netmask /30

Network Address 202.154.187.32

Broadcast Address 202.154.187.35

Host of Bits 2

Number of Hosts 2

Host Range IP 202.154.187.33 – 202.154.187.34

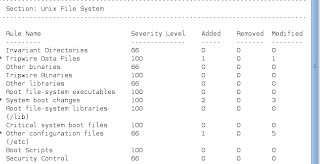

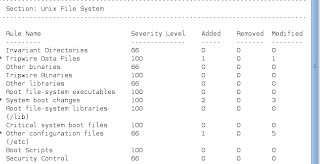

1. Hasil analisa perintah tripwire –check

Hasil dari tripwire –check adalah pembuatan report hasil cek yang ada di /var/lib/tripwire/ yang berisi laporan tentang kondisi system ketika tripwire diinstal.

Nama report merupakan nama host yang diikuti oleh tanggal dan jam. Seperti dekbian-20130415-100600.twr. dekbian = nama host computer kita. 20130415 = tanggal pembuatan report yaitu tanggal 15 april 2013. 160600 = jam pembuatan report yaitu jam 4 sore, menit 6 dan detik 00.

Isi dari report tersebut antara lain :

Report dibuat oleh root pada tanggal 15 april 2013 pada host dekbian.

police file yang digunakan = tw.pol,

konfigurasi yang digunakan = tw.cfg

database yang digunakan = dekbian.twd

Dari gambar diatas terjadi penambahan 1 data dengan security level 100 dan konfigurasi pada folder /etc pada security level 66. Total objek yang discan 58117 dan pelangaran / perubahan yang ditemukan 302.

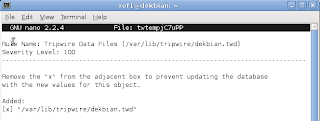

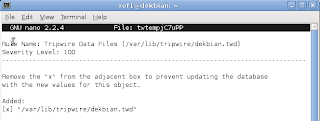

Sebelumnya telah disebutkan bahwa ada penembahan data. Disini dijelaskan bahwa penambahan data yang dimaksud adalah file dekbian.twd yang berupa database tripware pada folder /var/lib/tripwire pada security level = 100.

Adapuun modifikasi yang dilakukan adalah pada folder /etc/tripwire pada security level = 66.

2. Kerjakan langkah-langkah dan analisa hasilnya

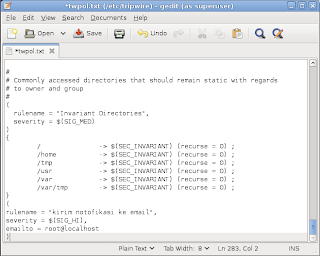

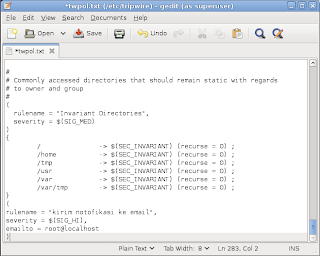

a. Ubah file policy twpol.txt

b. Tambahkan source code

c. Lakukan enkripsi

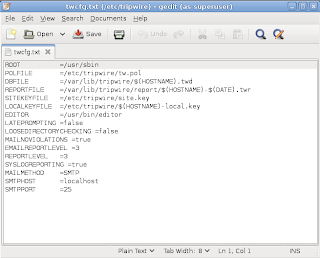

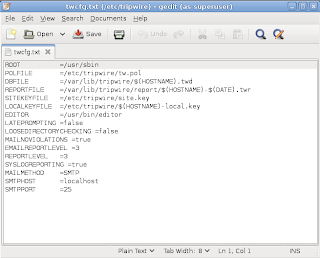

d. Ubah file konfigurasi smtp

e. Lakukan enkripsi

f. Jalankan perintah tripwire –test –email root@localhost

g. Cek email

3. Buat file kosong

4. Lakukan tripwire --check

Hasil nya :

Report dibuat oleh root pada tanggal 16 april 2013 pada host dekbian.

police file yang digunakan = tw.pol,

konfigurasi yang digunakan = tw.cfg

database yang digunakan = dekbian.twd

Terjadi penambahan 1 data file dan 1 modifikasi dengan severity level 100. Disamping itu juga ada penambahan pada system boot changes sebanyak 2 perubahan dan 3 modifikasi. Dan pada konfigurasi ada 1 penmbahan serta 5 modifikasi. Pada root config files ada penambahan 6 konfigurasi dan 1 modifikasi.

Total objek yang discan 58624 dan pelangaran / perubahan yang ditemukan 1150.

Ada penambahan data pada rule tripwire data files yaitu dekbian.twd.

Adapun pada system boot changes adalah penmbahan data mainlog.1 dan syslog.1. juga terdapat modifikasi pada mainlog dan syslog.

Penambahan data pada tripwire data file adalah newfile.sh pada rule other configuration files dan juga modifikasi pada folder /etc.

5. Bandingkan hasil analisa pada no 1 dan no 4

Adanya perubahan sesuai dengan perubahan yang kita lakukan baik penambahan data maupun modifikasi data serta konfigurasi lainnya. Diantaranya :

- Penambahan file newfile.sh, dimana pada report pada no 1 tidak ada namun pada report no 4 ada report penambahan newfile.sh.

- Kedua report terdapat Penambahan data dekbian.twd. namun pada report no 1 tidak ada modifikasi pada dekbian.twd seperti pada report no 4.

- Kedua report terdapat Modifikasi pada tw.cfg dan twcfg.txt

- Kedua report terdapat Modifikasi pada pol.cfg dan twpol.txt

- Terdapat penambahan data pada folder /root dengan file newfile.sh pada rule root config files.

LATIHAN

1. Kesimpulan praktikum yaitu setiap perbahan yang ada tercatat oleh tripwire dan disimpan pada nama_host.twd yang merupakan database tripwire. Setiap perubahan yang dicatat dianggap violation dengan serenity level yang berbeda-beda. Bentuk report tripwire terdapat pada folder /var/lib/tripwire dengan extensi file nama_report.twr. file report akan dibuat oleh tripwire ketika kita melakukan perintah tripwire –check.

2. Cara kerja tripwire adalah dengan mencocokkan file yang dicatat pada database tripwire dengan keadaan system linux saat ini. Jika ada perubahan maka akan dicatat oleh tripwire sebagai violation. Semuanya dilakukan dengan panduan policy pada tw.pol yang terenkripsi pada twpol.txt.

READ MORE

Hasil dari tripwire –check adalah pembuatan report hasil cek yang ada di /var/lib/tripwire/ yang berisi laporan tentang kondisi system ketika tripwire diinstal.

Nama report merupakan nama host yang diikuti oleh tanggal dan jam. Seperti dekbian-20130415-100600.twr. dekbian = nama host computer kita. 20130415 = tanggal pembuatan report yaitu tanggal 15 april 2013. 160600 = jam pembuatan report yaitu jam 4 sore, menit 6 dan detik 00.

Isi dari report tersebut antara lain :

Report dibuat oleh root pada tanggal 15 april 2013 pada host dekbian.

police file yang digunakan = tw.pol,

konfigurasi yang digunakan = tw.cfg

database yang digunakan = dekbian.twd

Dari gambar diatas terjadi penambahan 1 data dengan security level 100 dan konfigurasi pada folder /etc pada security level 66. Total objek yang discan 58117 dan pelangaran / perubahan yang ditemukan 302.

Sebelumnya telah disebutkan bahwa ada penembahan data. Disini dijelaskan bahwa penambahan data yang dimaksud adalah file dekbian.twd yang berupa database tripware pada folder /var/lib/tripwire pada security level = 100.

Adapuun modifikasi yang dilakukan adalah pada folder /etc/tripwire pada security level = 66.

2. Kerjakan langkah-langkah dan analisa hasilnya

a. Ubah file policy twpol.txt

b. Tambahkan source code

c. Lakukan enkripsi

d. Ubah file konfigurasi smtp

e. Lakukan enkripsi

f. Jalankan perintah tripwire –test –email root@localhost

g. Cek email

3. Buat file kosong

4. Lakukan tripwire --check

Hasil nya :

Report dibuat oleh root pada tanggal 16 april 2013 pada host dekbian.

police file yang digunakan = tw.pol,

konfigurasi yang digunakan = tw.cfg

database yang digunakan = dekbian.twd

Terjadi penambahan 1 data file dan 1 modifikasi dengan severity level 100. Disamping itu juga ada penambahan pada system boot changes sebanyak 2 perubahan dan 3 modifikasi. Dan pada konfigurasi ada 1 penmbahan serta 5 modifikasi. Pada root config files ada penambahan 6 konfigurasi dan 1 modifikasi.

Total objek yang discan 58624 dan pelangaran / perubahan yang ditemukan 1150.

Ada penambahan data pada rule tripwire data files yaitu dekbian.twd.

Adapun pada system boot changes adalah penmbahan data mainlog.1 dan syslog.1. juga terdapat modifikasi pada mainlog dan syslog.

Penambahan data pada tripwire data file adalah newfile.sh pada rule other configuration files dan juga modifikasi pada folder /etc.

5. Bandingkan hasil analisa pada no 1 dan no 4

Adanya perubahan sesuai dengan perubahan yang kita lakukan baik penambahan data maupun modifikasi data serta konfigurasi lainnya. Diantaranya :

- Penambahan file newfile.sh, dimana pada report pada no 1 tidak ada namun pada report no 4 ada report penambahan newfile.sh.

- Kedua report terdapat Penambahan data dekbian.twd. namun pada report no 1 tidak ada modifikasi pada dekbian.twd seperti pada report no 4.

- Kedua report terdapat Modifikasi pada tw.cfg dan twcfg.txt

- Kedua report terdapat Modifikasi pada pol.cfg dan twpol.txt

- Terdapat penambahan data pada folder /root dengan file newfile.sh pada rule root config files.

LATIHAN

1. Kesimpulan praktikum yaitu setiap perbahan yang ada tercatat oleh tripwire dan disimpan pada nama_host.twd yang merupakan database tripwire. Setiap perubahan yang dicatat dianggap violation dengan serenity level yang berbeda-beda. Bentuk report tripwire terdapat pada folder /var/lib/tripwire dengan extensi file nama_report.twr. file report akan dibuat oleh tripwire ketika kita melakukan perintah tripwire –check.

2. Cara kerja tripwire adalah dengan mencocokkan file yang dicatat pada database tripwire dengan keadaan system linux saat ini. Jika ada perubahan maka akan dicatat oleh tripwire sebagai violation. Semuanya dilakukan dengan panduan policy pada tw.pol yang terenkripsi pada twpol.txt.

untuk dapat menjalankan tripwire --check kita harus menjalankan :

- chmod 0600 tw.cfg tw.pol

- twadmin --create-cfgfile --cfgfile ./tw.cfg --site-keyfile ./site.key .twcfg.txt

- twadmin --create-polfile --cfgfile ./tw.cfg --site-keyfile ./site.key .twpol.txt

- tripwire --init --cfgfile /etc/tripwire/tw.cfg --polfile /etc/tripwire/tw.pol --site-keyfile /etc/tripwire/site.key --local-keyfile /etc/tripwire/nama_host-local.key

(nama_host = nama komputer linux yang dipakai)

jika tidak dilakukan hal diatas maka hasil error nama_host.twd.

nama_host.twd adalah database tripwire (contoh diatas adalah dekbian.twd) yang harus dibuat untuk menjalankan tripwire --check.